HP presenta la nueva edición de su serie protagonizada por Christian Slater sobre ciberseguridad

MADRID, 21 de enero de 2019.- HP ha lanzado la nueva temporada de su serie The Wolf: True Alpha; una iniciativa a nivel mundial que tiene como objetivo aumentar el conocimiento de los riesgos de seguridad a los que se enfrentan las empresas y los consumidores. Esta tercera temporada destaca cómo las redes corporativas pueden ser hackeadas y qué es lo que deben hacer las compañías para protegerse ellos mismos. The Wolf: True Alpha está dirigida por el nominado al BAFTA y al Emmy Lance Acord (Lost in Translation, Robot & Frank), y las estrellas Christian Slater (Mr. Robot, King Cobra), Jonathan Banks (Breaking Bad, Better Call Saul), así como la última incorporación al equipo Betty Adewole (Wonder Woman).

Descubre la serie en www.hp.com/TheWolf

Descubre todo sobre seguridad en Impresión en esta página web.

Press kits

Sigue la conversación en #ReinventSecurity

Sobre HP

HP Inc. crea la tecnología que hace que la vida sea mejor para todo el mundo, en cualquier lugar. A través de nuestra gama de PCs, impresoras, dispositivos móviles, soluciones y servicios, diseñamos experiencias que asombran. Para más información sobre HP (HYSE: HPQ) puede visitar la web http://www.hp.com.

El año que las empresas se concienciaron en ciberseguridad

En 2017 INCIBE comenzó el año ofreciendo una serie de consejos para empezar el mismo con buen pie en lo relativo a la ciberseguridad. Diez buenos hábitos en el uso de las tecnologías que nos permitirían, y nos permiten, hacer un uso seguro de Internet y los servicios que ofrece la Red. Además, este año más que nunca tendríamos que hacer uso de ellos porque sin duda ha sido uno de los más prolijos en cuando a ciberincidentes.

Durante el primer trimestre, entre las oleadas de phising y de malware que nuestros sistemas de inteligencia detectaron y de las que os informábamos a través de nuestro servicio de avisos y boletines, desaparecía el soporte para Windows Vista, otro sistema operativo de Microsoft que nos deja para pasar a mejor vida o quizás, en algunos casos, seguir viviendo pero sin actualizaciones como le ha ocurrido a su predecesor Windows XP del que aún quedan bastantes dispersos por todo el mundo. Además, al servicio de respuesta a incidentes de INCIBE, CERTSI_, llegan las primeras alertas relativas al “whaling” o también conocido como el “Fraude del CEO” del que ya os hablamos en la revista hace unos artículos. ¡Los “peces gordos” también están en la mira de los ciberdelincuentes! Aunque en realidad todos somos objetivos potenciales.

Pero sin duda, el incidente que nadie olvidará y que formará parte de la historia de la ciberseguridad, fue el que sucedió el viernes 12 de mayo y que afectaba a todos los sistemas operativos Windows. Mencionar que aunque el malware o virus de tipo ransomware ya era bastante conocido por muchos, será un concepto que todo el mundo recordará gracias a la amplia difusión y repercusión que el ciberincidente tuvo en los medios. Expertos y legos en ciberseguridad van a asociar durante mucho tiempo “ransomware=WannaCry” algo que perdurará en la memoria del sector informático durante años. En muy poco tiempo esta amenaza afectó a miles de ordenadores en distintas empresas, las cuales desconocían cómo hacer frente al problema, y no hay nada más desesperante que tratar de poner barreras a algo de lo que no sabes cómo defenderte, algo que en ciberseguridad es bastante común. Por fortuna y gracias a la experiencia y colaboración entre los diferentes CERT’s, empresas del sector de la ciberseguridad, afectados y demás protagonistas, se pudo contener la amenaza. En este caso concreto, se podía haber prevenido instalando la actualización que Microsoft publicó dos meses antes.

Aún con las camisas remangadas por el incidente de WannaCry y apenas un mes después, el 27 de junio, conocimos a Petya (o una variante de este), otro ransomware “primo” del primero, ya que aprovechaba entre otros vectores de ataque, la misma vulnerabilidad MS17-010 con la que se propagaba. No obstante, este malware era más sofisticado y más dañino, pues además inutilizaba el equipo pero afortunadamente, en España tuvo un escaso impacto.

Mientras, entre estos dos importantes incidentes, y aprovechando el pánico, miedo, sensación de inseguridad que Wannacry había generado, los ciberdelincuentes en su afán de lucro económico comenzaron a generar campañas de correos en las que se instaba a las empresas que lo recibía a pagar un bitcoin a cambio de no ser “hackeadas”. Este mensaje con intención de extorsionar a las empresas evolucionó en julio incluyendo en su lista de ataques los del tipo DDoS (Denegación de Servicio distribuida), algo que en principio es muy difícil de evitar. El objetivo, atemorizar. Como vemos, la imaginación de los delincuentes de Internet no tiene límites.

Pasada la primera mitad de año, vivimos el verano entre actualizaciones de seguridad de gestores de contenidos, fugas de información, más oleadas de ransomware y phishing, vulnerabilidades en el software y demás amenazas con las que desde INCIBE estamos muy acostumbrados a lidiar. No es hasta octubre donde se descubre otra de las vulnerabilidades más importantes de este 2017: un fallo en el protocolo WPA2 pondrá en riesgo la seguridad de las redes wifi. A priori se trata de un problema muy serio ya que aunque la vulnerabilidad no permite obtener la contraseña para acceder a la red, sí que es posible espiar el tráfico de la misma que no vaya por canales cifrados, esto es, navegar por webs que usen SSL (https://www.incibe.es) por poner un ejemplo. Afortunadamente los fabricantes publicaron actualizaciones rápidamente.

Los incidentes de ciberseguridad suponen un impacto macroeconomico cercano al 1% del PIB

Todos estos incidentes y muchos más, han hecho que estudios recientes estimen que el cibercrimen tenga un impacto global en términos macroeconómicos cercano al 1% del PIB, un 0,2 más que el pasado año aproximándose a un incremento en torno a 70.000 millones de euros haciendo casi un total de 350.000.

Conscientes de este entorno en el que las amenazas evolucionan y se desarrollan más rápidamente año tras año, desde “Protege tu empresa” de INCIBE tratamos de implementar y crear servicios que permitan a empresas, pymes y autónomos tanto conocer las amenazas a las que están expuestos como el modo de mitigarlas de manera que provoquen el menor impacto en sus procesos.

Este 2018 comenzó “fuerte” en lo que a vulnerabilidades se refiere. Aparecieron en escena “Meltdown” y “Spectre”, fallos de seguridad que afectaban a casi todos los procesadores instalados tanto en ordenadores como tablets y smartphones, y que han supuesto un desafío nada más iniciarse el año. Con estos “arranques”, sin duda se nos presentan nuevos retos y estrategias para vosotros, empresarios y autónomos, con el objetivo de mantenernos cada vez más seguros frente a las amenazas y riesgos de Internet.

Autor: Marco Antonio Lozano Merino, Especialista en Ciberseguridad del INCIBE

Insiders, el enemigo está dentro

Tenemos fijación con las amenazas externas. Siempre pensamos que si quieren atacar a nuestra empresa, tiene que ser alguien de fuera. ¡Craso error! Los incidentes de seguridad provocados, con o sin mala intención, desde el interior son tan frecuentes y dañinos como los externos.

Malware instalado por empleados descuidados, robo de credenciales, fuga de datos, sabotaje, espionaje y abuso de privilegios son algunos de los incidentes que tienen su origen en el interior de la empresa.

Algunos empleados, incluso los jefes, pueden suponer, sin saberlo, una amenaza interna. Los incidentes provocados por descuidos o desconocimiento, en gran parte pueden solventarse con formación y supervisión.

¿A quién no le haya pasado que tire la primera piedra? Por ejemplo, cuando borramos datos sin querer o los enviamos a terceros equivocados; o cuando algún café cae sobre un equipo que, mojado, deja de funcionar. En estos casos el error humano puede tener consecuencias nefastas, sin la intervención de ningún atacante externo. También echamos tierra sobre nuestro tejado cuando alguien, sin querer, se va de la lengua o en los casos que salen en las noticias de informes con datos confidenciales hallados en la basura.

En estos casos la concienciación va a ser de gran ayuda. Siendo conscientes de lo que debemos evitar, pondremos más cuidado para que no ocurran estos accidentes.

En otros casos sí intervienen terceros externos que aprovechan nuestra ignorancia y buena disposición. Hablamos de los ataques de ingeniería social. Son los casos del phishing, whaling y otros fraudes que tienen como resultado el robo de credenciales de acceso, datos bancarios o la instalación de malware que puede abrir la puerta a otros ataques posteriores. A pesar de la formación y concienciación, el atacante intentará utilizar las debilidades de la naturaleza humana para engañarnos y conseguir sus objetivos.

Estos ataques no dejan de crecer y sofisticarse, suplantando a alguien de confianza y personalizando sus engaños para hacerlos más creíbles. Para el que ataca es un medio fácil, barato y no deja huella. ¡No hay que bajar la guardia!

También intervienen terceros externos cuando «compran» las voluntades de empleados poco éticos y les convencen para que realicen cualquier tipo de actividad ilegal (escucha la música):

- que instalen software espía u otro malware;

- que les vendan secretos de empresa;

- o que sirvan de muleros para blanquear dinero.

Los empleados y exempleados descontentos son una fuente de amenazas internas que, si tienen o conservan credenciales de acceso a los sistemas, pueden abusar de sus privilegios para dejar inactivos los sistemas, cambiar su aspecto, lanzar mensajes nocivos en redes sociales, llevarse o destruir datos, etc. Los efectos de estos ataques son devastadores, con pérdidas de imagen y de ingresos que pueden poner a riesgo la continuidad del negocio.

La primera medida que hay que tomar es la concienciación —o la alfabetización— en seguridad, con prácticas de situación como las que se proponen en el kit de concienciación de INCIBE. Así podremos evitar «accidentes» y reconocer los ataques de ingeniería social. Estaremos preparados también para identificar actitudes sospechosas en el correo electrónico o en el entorno de oficina.

Por otra parte, la supervisión y monitorización son claves para detectar actividades que se salgan de lo normal, como accesos en horarios no habituales o accesos a sistemas de usuarios que realizan cambios o actividades no esperados. Estas son señales de que podemos estar sufriendo un ataque. Para ello tendremos que:

- revisar periódicamente cuentas y privilegios de acceso;

- revisar y aplicar los procedimientos para dar de alta y revocar cuentas con privilegios;

- revisar las reglas de los cortafuegos que filtran el tráfico hacia y desde nuestros sistemas;

- y vigilar las entradas y salidas (registros o logs) a nuestros sistemas y aplicaciones, en particular los movimientos de los usuarios con más privilegios.

Un caso particular de supervisión es la detección de compras fraudulentas en tiendas online en las que la vigilancia de los pedidos es la clave para evitar males mayores.

Vigilar quién entra y quién sale y si se llevan o no información, es decir vigilar el perímetro de la muralla, se hace cada vez más difícil pues el perímetro se desvanece con las aplicaciones en la nube, la movilidad, el teletrabajo y la extendida costumbre de traer nuestros propios dispositivos a la oficina (BYOD, del inglés Bring Your Own Device).

Si se permiten estas prácticas en la empresa, se debe mantener por todos los medios posibles (cifrado, gestión de dispositivos, doble autenticación, acceso mediante VPN…) el control sobre los datos y los accesos desde todo tipo de dispositivos y aplicaciones. Para ello es importante definir, aplicar y vigilar el cumplimiento de las políticas que regulen el uso de estos dispositivos y aplicaciones.

Por último, y por si detectamos un ataque, tendremos que entrenarnos en responder de forma que los daños sean los mínimos.

Para evitar los daños de los ataques procedentes del interior tenemos que:

- conocer los accidentes e incidentes posibles, cómo ocurren y quién participa;

- entrenarnos para evitarlos y para detectar engaños;

- prepararnos para reconocer actividades sospechosas en nuestros sistemas y aplicaciones;

- supervisar y vigilar el perímetro y, con más motivo, si se ha «desvanecido»;

- organizar y probar la respuesta a incidentes.

Estas mismas medidas también son útiles para evitar los daños de los ataques que proceden del exterior pues como hemos visto sólo los separa una delgada línea roja, y en muchas ocasiones los atacantes «externos» se apoyan en ayudantes «internos» para perpetrar sus ataques. ¡Qué no te pillen desprevenido!

Autor: Marco Antonio Lozano Merino, Especialista en Ciberseguridad del INCIBE

Internet de las cosas o Internet de los trastos

¿Sabes qué es el IoT o el Internet de las cosas? Lo que seguro sabes es que los lugares de trabajo cada vez están más interconectados. la comodidad que supone el ajustar el aire acondicionado o la iluminación desde el móvil, que la cafetera avise de que se ha quedado sin alguno de sus productos e incluso en un futuro cercano abrir un coche remotamente, impiden detenernos a hacernos la siguiente cuestión ¿Estos dispositivos son realmente seguros?

En INCIBE disponen de información sobre las medidas de ciberseguridad sobre Internet de las cosas a la hora de conectar a las redes de las empresas por ejemplo, las impresoras multifunción, en las que de base reflejamos su deficiente configuración y protección respecto a otros sistemas como ordenadores, servidores, etc. que sí «solemos» tener convenientemente protegidos mediante el uso de cortafuegos, instalando antimalware, utilizando contraseñas fuertes, etc.

En la actualidad, estos no son los únicos dispositivos que tenemos conectados al Internet de las cosas, o a lo que es lo mismo a la red de la empresa y a internet. Hay otros dispositivos desprotegidos con los que no contamos para la ciberseguridad de la empresa ya que no suelen estar incluidos en las auditorías de seguridad.

Los sistemas de seguridad físicos como cámaras de vigilancia Web IP, sistemas de control de presencia o alarmas que permiten el control remoto, sistemas de videoconferencia, medidores de energía o termostatos controlados en remoto desde un servidor, etc. son dispositivos que disponen de conexión directa a internet o las redes internas de la empresa y que no suelen estar contemplados por la política de seguridad de redes de las empresas. Son dispositivos englobados en lo que se denomina IoT o «Internet de las cosas», que consiste en conectar a internet objetos cotidianos con el fin de que puedan ser manejados o gestionar la información que generan en remoto.

Todos estos dispositivos pueden parecer inofensivos para la ciberseguridad de nuestras redes y empresas pero la realidad es que no es así. Al ser dispositivos conectados a internet de las cosas, son susceptibles de ser accedidos y comprometidos. Además, no suelen contar con los mismos estándares de calidad de seguridad de fábrica que otros dispositivos de red. Estos dispositivos suelen incluir deficiencias de seguridad como:

- usuarios y contraseñas de acceso por defecto y sin mecanismos que obliguen al usuario a cambiarlas por otras más seguras;

- páginas web de control y configuración inseguras o accesibles en remoto;

- inexistencia de cifrado en las comunicaciones;

- falta de personalización en la configuración de la seguridad;

- falta de soporte y actualizaciones de los fallos de seguridad detectados tanto en el software de control como en el firmware de los dispositivos.

Esto hace que sean una presa fácil para los ciberdelincuentes, que buscan este tipo de dispositivos como punto de entrada a las redes de las empresas o a otros puntos de la red que se encuentran más protegidos. El ataque y compromiso de estos dispositivos puede dar lugar a consecuencias graves para la seguridad como:

- ser añadidos a una red zombi que pueda realizar ataques DDoS, como es el caso de la red Mirai, que dejó en 2016 sin servicio a varias de las empresas más importantes a nivel mundial durante varias horas;

- ser utilizado como puente o punto de entrada para atacar otros equipos de la misma red, para poder robar información o comprometer servidores para realizar otras acciones delictivas;

Hemos de ser conscientes del problema que suponen estos dispositivos para la seguridad de nuestra empresa, así como las consecuencias que puede acarrear su deficiente instalación, configuración y mantenimiento. Para ello debemos tomar todas las medidas de precaución que nos permitan estos dispositivos y tratarlos como cualquier otro elemento que tengamos conectado a nuestras redes, incluyéndolos dentro de las políticas de seguridad y del Plan Director de Seguridad (PDS) de la empresa.

Algunas medidas o buenas prácticas que podemos adoptar para proteger estos dispositivos conectados a Internet de las cosas podrían ser:

- cambiar las contraseñas de fábrica por defecto;

- adquirir los dispositivos que resulten más seguros y que permitan actualizaciones de seguridad;

- habilitar su acceso a la red solo cuando sea necesario;

- evitar configurar el acceso a la red wifi de la empresa;

- deshabilitar el acceso remoto a los mismos desde fuera de la red interna corporativa;

- restringir el acceso únicamente al personal estrictamente necesario;

- desactivar la interfaz web si es posible;

- establecer un canal cifrado de comunicación.

Los fabricantes, de momento, priman la experiencia de usuario antes que la ciberseguridad por lo que debemos ser precavidos con los dispositivos que conectamos a nuestras redes corporativas, ya sea a través de cable o por medio de una red wifi, por inofensivo que parezca. Cualquier dispositivo conectado a la red es susceptible de ser atacado y comprometido, y más si no dispone de las medidas de seguridad suficientes.

Autor: Marco Antonio Lozano Merino, Especialista en Ciberseguridad del INCIBE

INCIBE publica el decálogo de ciberseguridad para empresas

Es indudable que hoy en día los constantes cambios y mejoras en los sistemas informáticos y de telecomunicaciones generan innumerables oportunidades de negocios hasta ahora inexistentes, para poder competir en estos entornos tecnológicos tan dinámicos, las empresas deben acometer un considerable esfuerzo para adaptarse técnica, organizativa, física y legalmente. No obstante, todos estos cambios no se pueden afrontar sin considerar minuciosamente los riesgos a los que exponemos nuestros activos de información, tenemos que considerar la ciberseguridad en las empresas.

Esta guía publicada por INCIBE es un decálogo de ciberseguridad que pretende dar a conocer los diez aspectos más relevantes a tener en cuenta para proteger convenientemente la información de nuestra empresa.

Estos serían los diez mandamientos en ciberseguridad que siempre deberías tener presentes:

- política y normativa: elaboraremos una política de seguridad para saber cómo va a abordar nuestra empresa la ciberseguridad, partiendo de ella se elaborarán las normas y procedimientos a cumplir. Además, se desarrollarán los proyectos adecuados para garantizar nuestra política de seguridad

- control de acceso: lo compleja distribución de los activos de información requiere de un control de acceso adecuado. Tendremos que inventariar nuestra información y dar los permisos de acceso imprescindibles para los usuarios que realmente la necesiten

- copias de seguridad: la información es el activo más importante de una organización, para garantizar su disponibilidad es imprescindible realizar periódicamente copias de seguridad, eligiendo para ello los métodos y soportes más adecuados

- protección antimalware: la gran cantidad de software malicioso existente hoy en día, nos obliga no solo a instalar software antimalware en cada uno de los dispositivos informáticos de la organización, sino a implantar otras medidas especiales, como diseñar nuestra red de forma segura o bastionar adecuadamente otros elementos claves, como pueden ser las cuentas de administración

- actualizaciones: para garantizar un rendimiento óptimo y seguro de todas nuestras aplicaciones y dispositivos debemos asegurarnos de que todo nuestro software y firmware este conveniente actualizado, pondremos especial atención en mantener actualizadas las aplicaciones más críticas, tales como los sistemas operativos, los antivirus o los CMS

- seguridad de la red: Internet es una fuente inagotable de amenazas. Por ello debemos restringir y controlar al máximo el acceso externo a nuestra red corporativa. Asimismo, pondremos especial vigilancia en el uso de dispositivos de almacenamiento extraíbles

- información en tránsito: las nuevas tecnologías permiten un acceso rápido, ágil y descentralizado a la información de trabajo, aportando grandes ventajas pero también inconvenientes, como la perdida de información sensible, el robo de dispositivos o credenciales, el uso de sistemas de conexión no seguros, etc. Tendremos en cuenta todos estos factores para garantizar la seguridad de nuestra información fuera de las instalaciones de la empresa

- gestión de soportes: además de realizar copias de seguridad, para garantizar la correcta disponibilidad de nuestra información debemos estudiar y elegir los tipos de soporte de almacenamiento más adecuados (discos duros, cintas magnéticas, redes SAN-NAS, etc.), considerando para ello aspectos tales como la capacidad, la tasa de transferencia, etc. de cada uno de ellos

- registro de actividad: recabar los detalles relevantes (cuando, cómo, por qué, por quién, etc.) sobre los eventos más trascendentes en nuestros sistemas de información (arranque de sistemas, inicios y accesos a aplicaciones, acceso, modificación o borrado de información sensible, etc.), nos permitirá prever y estudiar situaciones anómalas que impliquen riesgo para nuestra información

- continuidad de negocio: es imprescindible que definamos y probemos un conjunto de tareas y acciones orientadas a recuperar cuanto antes la actividad normal de nuestra empresa ante la aparición de un incidente de seguridad.

Pueden encontrar toda esta amplia información en la guía publicada por INCIBE.

Capturando ballenas: el fraude del CEO

En la actualidad, los ciberdelincuentes no se conforman únicamente con los usuarios “convencionales” de los que pueden obtener “beneficios económicos” pero en pequeñas cantidades, por lo que tienen en el punto de mira a las grandes compañías. Te explicamos en qué consiste el fraude del CEO.

Últimamente, desde los servicios de respuesta a incidentes de INCIBE (CERTSI) están hallando un elevado número de intentos de estafa que involucran, por un lado a los altos cargos de las compañías, desde el nivel gerencial hasta las direcciones de los servicios más importantes, de ahí el nombre del fraude del CEO, y por otro, a aquellos empleados que tienen cierta capacidad tanto de acceder a los información financiera como de realizar transacciones económicas en nombre de la empresa.

El fraude del CEO es relativamente sencillo de realizar. Con la “ingeniería social” como punto clave para el éxito del ataque, básicamente consiste en que uno de los empleados de alto rango, o el contable de la empresa, con capacidad para hacer transferencias o acceso a datos de cuentas, recibe un correo, supuestamente de su jefe, ya sea su CEO, presidente o director de la empresa. En este mensaje le pide ayuda para una operación financiera confidencial y urgente, elemento importante para hacer que el receptor de la tarea tenga poca capacidad de maniobra para pensar en la legitimidad de la solicitud. En este sentido estaremos de acuerdo en que todo empleado al que le llega una solicitud directa de su jefe, no suele cuestionar en demasía la petición. La solicitud puede ser del tipo:

“Hola Mario,

Necesito tu ayuda para una operación financiera confidencial. ¿Puedo contar con tu discreción? Solo debemos comunicarnos por mail.

Necesitamos realizar una transferencia para la nueva adquisición de la aplicación de Desarrollo y quiero que sea una sorpresa para el departamento. Por favor, haz una transferencia al siguiente número de cuenta ESXX-XXXX-XXXXX-XX-XXXXXXXXXX por valor de 15.000,00€. Con el concepto “Pago Aplicación SW Developers”

Muchas gracias y un saludo

Director Geneneral/CEO”

Si el empleado no se diera cuenta de que se trata de un mensaje fraudulento podría responder a su supuesto jefe, o realizar su petición y caer en la trampa. De pasar por alto el engaño, podría desvelar datos confidenciales como el saldo de la cuenta a lo que probablemente seguiría una petición para que haga alguna transferencia urgente.

Si además el empleado está visualizando el correo a través de un dispositivo móvil, no podrá corroborar a simple vista que la dirección del correo origen es la correcta, salvo que haga clic sobre el nombre del remitente. Esto hace que sea algo más difícil de detectar.

Este tipo de fraudes se conoce como whaling (captura de ballenas) por tratarse de un tipo phishing (suplantación) dirigido a «peces gordos».

¿Y cómo podemos evitar este tipo de amenazas?

Una de las cosas que hemos de tener en cuenta es que los ciberdelincuentes suelen aprovechar ocasiones en las que el jefe está ausente o no está accesible, por ejemplo en el caso de una reunión o un viaje, para perpetrar este tipo de suplantaciones con el objetivo de que el suplantado no tenga la oportunidad de verificar su autenticidad.

En los casos más sofisticados del fraude del CEO podrían previamente haber espiado, mediante una aplicación maliciosa, los correos electrónicos para tratar de imitar el estilo de escritura del jefe e incluso, podrían haber robado las credenciales de acceso del jefe a su cuenta de correo para enviar el mail desde esta misma cuenta.

En cualquiera de estos escenarios del fraude del CEO las recomendaciones pasaría por:

- Realizar una llamada al responsable de esta solicitud para confirmarla y en caso de que no esté disponible, esperar hasta que lo esté

- Si tenemos los conocimientos suficientes, si no se lo podríamos encargar al personal técnico, tratar de analizar la cabecera del correo electrónico para comprobar la dirección del remitente. Mencionar que esto no es infalible ya que desafortunadamente este dato puede ser modificado

- Implementar dentro del plan de seguridad de la empresa, un procedimiento de seguridad que implique a más de una persona para autorizar los pagos, transferencias y cualquier tipo de transacción económica

- Mantener todo el software (sistemas operativos, aplicaciones, etc.) actualizado para evitar posibles virus que puedan aprovechar algún tipo de vulnerabilidad que permita espiar el correo

- Utilizar aplicaciones antimalware que son capaces de identificar falsos remitentes

- En las cuentas más críticas, evitar la visualización de los correos en HTML (como una web) para evitar posibles riesgos

- Aunque en último lugar, pero sin duda la más importante, la necesidad de concienciar y formar a todo el personal de la empresa en relación a este tipo de amenazas y otras con el objetivo de que sean capaces de responder frente a ellas

Mencionar que siempre es posible realizar consultas al Centro de Respuesta de INCIBE (CERTSI) frente a cualquier incidente de seguridad a través de la dirección incidencias@certsi.es

Autor: Marco Antonio Lozano Merino, Especialista en Ciberseguridad del INCIBE

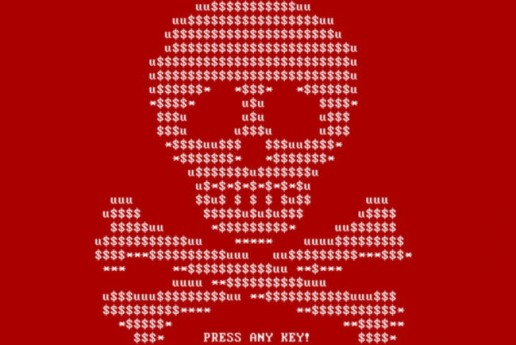

Ransomware, la principal amenaza para la pyme

Nuevo ransomware infecta a 10.000 usuarios en 15 días. El ransomware ha aumentado un 128% en el último año.

Desde hace tiempo, no dejan de salir noticias en los medios de comunicación de un malware, que secuestra ordenadores, o incluso móviles, y pide un rescate para poder recuperar el control de los mismos.

Este malware se llama ransomware y es el responsable, actualmente, de la mayoría de los ataques más dañinos para nuestras empresas.

El ransomware es una extorsión que se realiza a través de un malware que se introduce en los equipos de las empresas: ordenadores, portátiles y dispositivos móviles. Este software malicioso «secuestra» la información de la empresa, impidiendo el acceso a la misma generalmente cifrándola, y solicitando un rescate (en inglés ransom) a cambio de su liberación.

En las empresas causa pérdidas temporales o permanentes de información, interrumpe la actividad normal, ocasiona pérdidas económicas y daños de reputación. Este tipo de ataque está creciendo de forma exponencial debido a que es muy rentable para los delincuentes:

- cada vez hay más dispositivos «secuestrables»

- es más fácil «secuestrar» la información debido a los avances de la criptografía

- los ciberdelincuentes pueden ocultar su actividad para lanzar ataques masivos

- al utilizar sistemas de pago anónimo internacionales es más difícil el seguimiento del delito

Pero, ¿sabemos realmente de que se trata?, ¿cómo detectarlo?, ¿cómo actuar si nos afecta?, ¿dónde pedir ayuda en caso de que nos ocurra?, ¿cómo recuperar nuestra actividad si nos ocurre?

¿Cómo detectar un ransomware?

El ransomware se manifiesta cuando el daño ya está hecho, es decir, cuando la información ha sido bloqueada. Se muestra un mensaje en la pantalla advirtiéndonos de este hecho y pidiéndonos el rescate para su liberación. El mensaje puede incluir amenazas de destrucción total de la información si no pagamos, y apremiarnos a realizar el pago de manera urgente.

Puedes ver mensajes de los últimos ransomware detectados en la sección de Casos y Ejemplos de INCIBE.

¿Cómo actuar si me afecta un ransomware?

Si tu empresa se ha visto afectada por un ransomware, lo más importante es:

NO PAGAR nunca el rescate. ¿Por qué no has de pagar el rescate?

- Pagar no te garantiza que volverás a tener acceso a los datos, recuerda que se trata de delincuentes

- Si pagas es posible que seas objeto de ataques posteriores pues, ya saben que estás dispuesto a pagar

- Puede que te soliciten una cifra mayor una vez hayas pagado

- Pagar fomenta el negocio de los ciberdelincuentes

¿Cómo recupero mi actividad y mis datos tras un ransomware?

Sigue estos pasos:

- Desconecta inmediatamente los equipos infectados de la red, desconectando el cable de red o el acceso a la red wifi. Esto evitará que el problema se expanda al resto de equipos o servicios compartidos

- Si fuera posible, cambia todas las contraseñasde red y de cuentas online desde un equipo seguro. Después de eliminar el ransomware tendrás que volver a cambiarlas

- Ponte en contacto con tu técnico o servicio informático especializadopara que aplique las medidas necesarias que te permitan recuperar la actividad lo antes posible y desinfectar el equipo. Si no conoces ningún servicio, puedes consultar el catálogo de empresas y soluciones de ciberseguridad de INCIBE

Algunas de las medidas a realizar por el servicio técnico son:

- Recoger y aislar muestras de ficheros cifrados o del propio ransomware como el fichero adjunto en el mensaje desde el que nos infectamos, por ejemplo. Esta es la información que tendrás que enviar al centro antiransomware de INCIBE o si haces una denuncia

- Clonar los discos duros de los equipos infectados, es decir hacer una copia «exacta» de la información del disco duro en otro soporte, pues puede servir de evidencia si vamos a denunciar. Esta copia también servirá para recuperar la información en el futuro, en caso de que no exista, de momento, forma de descifrarlos

- Desinfectar los equipos con algún antivirus auto-arrancable actualizado. Consulta con el centro antiransomware de INCIBE o dónde te informarán de la mejor forma de hacerlo en cada caso

- Recuperar los archivos cifrados si fuera posible. Recuerda que puedes contar con el centro antiransomware de INCIBE dónde recibirás ayuda. No siempre será posible recuperarlos inmediatamente, aunque a menudo con el tiempo se descubre la forma de hacerlo, por eso debes conservar una copia de los archivos cifrados

- Restaurar los equipos para continuar con la actividad, reinstalando el equipo con el software original y restaurando la información de la última copia de seguridad realizada

¡No cedas al chantaje!

¡No cedas al chantaje! No olvides que, como en otros casos, la principal forma de protegerse ante el ransomware, pasa por la concienciación y formación de tus empleados, y la realización de copias de seguridad periódicas de la información. ¡Protege tu empresa!

Contacta con INCIBE. Desde su centro antiransomware te ayudarán a mitigar los efectos del incidente y te indicarán cómo actuar. Disponen de un servicio de análisis y descifrado de ficheros afectados por algunos tipos de ransomware en determinadas condiciones.

Autor: Jorge Chinea, coordinador área ciberseguridad INCIBE

Jornada de CIBERSEGURIDAD en la Industria Gráfica

“Conforme avanza la tecnología, poseemos cada vez más aparatos conectados a Internet, lo que significa que tenemos una creciente capacidad para operar, comunicarnos y trabajar remotamente. Sin embargo, eso significa también que proporcionamos más oportunidades para explotar nuestras vulnerabilidades de robar, secuestrar o destruir información” Austin Berglas, responsable de ciberdefensa del FBI. Con este mensaje debería sobrar para llamar la atención de los empresarios del sector gráfico español sobre la importancia de la ciberseguridad en la Industria Gráfica en el siglo XXI, pero parece que hasta que no vemos de cerca el peligro no tomamos medidas.

Pues bien, en España la Industria Gráfica ya ha sido hackeada. neobis, Asociación Gráfica de la Comunicación Gráfica, ha sido testigo de diferentes ataques cibernéticos a empresas del sector que van desde la suplantación de identidad de la web de la empresa, hasta el secuestro de información y la correspondiente solicitud de rescate. Y dichos ataques han ocurrido tanto en pymes como en compañías.

Ya que la mayoría de los expertos cree que la seguridad no está ni de lejos a la altura de la revolución en marcha, aunque siguen avanzando como si esto no fuese un problema y que aquellos que están mejor informados toman precauciones más intensas que el común de los mortales; neobis se ha puesto en contacto con el Instituto Nacional de Ciberseguridad (INCIBE) para organizar la primera Jornada de Ciberseguridad dirigida a la Industria Gráfica.

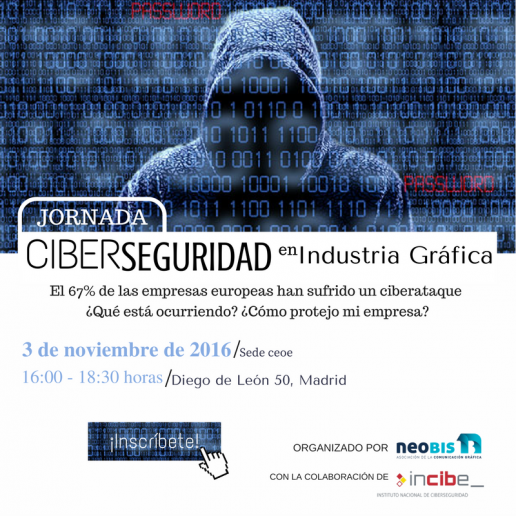

Jornada Ciberseguridad en la Industria Gráfica

Con la intención de informar y, sobre todo, de dar las claves para la protección de las empresas ante los ciberataques y cómo responder ante ellos, neobis e INCIBE organizan la jornada de CIBERSEGURIDAD en la Industria Gráfica el próximo 3 de noviembre a las 16:00 horas en la sede de CEOE, Diego de León 50 Madrid.

Jorge Chinea López, coordinador del área de ciberseguridad de INCIBE será el encargado de liderar la ponencia el próximo 3 de noviembre.

Las inscripciones son 100% gratuitas y se pueden realizar de forma online a través del siguiente enlace http://bit.ly/2dFnCay